"Живот сред леда" - трети епизод от поредицата на БНТ "Едно ледено лято"

Тайният живот на ледниците

"В ледената цепка" - първи епизод от поредицата на БНТ "Едно ледено лято"

Патриарх Неофит: От диригент и първи декан на Богословския факултет до глава на Българската православна църква

Да разтърсиш земята - защо Тейлър Суифт

Топ 24

Най-четени

Гледайте по БНТ 3 третия мач от финалната серия за титлата в НВЛ за...

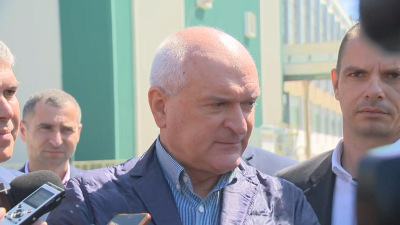

Премиерът Димитър Главчев пред "Панорама": Не искам да...

Първият кораб с гориво от "Уестингхаус" за АЕЦ...

400 кг хероин, укрит в матраци, заловиха на ГКПП "Капитан...

Гледайте ръгби сблъсъка България - Сърбия от 15:00 часа НА ЖИВО по...

Български автобус се преобърна на пътя в Турция, 11 души пострадаха

Гледайте Световната купа по модерен петобой в Анкара НА ЖИВО по БНТ 3

Доц. Христова: Има риск от епидемия от коклюш през следващите седмици

Над 280 са случаите на коклюш от началото на годината

Дете е простреляно в главата с въздушна пушка във Враца

Какви са симптомите на коклюш и как да се предпазим?

Иран атакува Израел

Израел осъмна във война: Иран атакува с над 200 дрона и ракети (ОБЗОР)

Израел атакува с ракети обекти в Иран

Ваканция за учениците на 2 май и в София

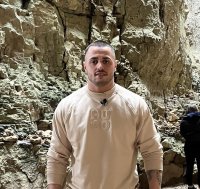

Карлос Насар в поредицата "Спортните таланти на България"

БНТ по следите на Паскал: Вижте къде се е укривал издирваният за...

Димитър Главчев предлага Даниел Митов да заеме поста външен министър

Повдигнати са обвинения на задържаните при акцията в тунела "Траянова врата"

Глоба на шофьор предизвика безредици в грузинския град Батуми